نصائح لحماية مستخدمي مواقع الشبكات الاجتماعية

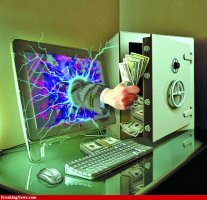

تشهد المنطقة العربية تزايداً هائلاً في أعداد مستعملي مواقع الشبكات الاجتماعية الإلكترونية، مثل «فايسبوك» و«تويتر»، خصوصاً في ظل موجة التغيير التي تجتاح الشرق الأوسط. وتنبّهت شركات المعلوماتية المتخصّصة في حماية المواقع الإلكترونية وبيانات مستخدميها، إلى وجه آخر في هذا الوضع يتمثّل في إمكان زيادة استهداف تلك المواقع، خصوصاً أنها تزخر بمعلومات ضخمة ومهمة وشخصية عن ملايين الأشخاص. وذكّرت شركات مثل «سيمانتك» Semantic و»نورتون» Norton، جمهور الشبكات الاجتماعية على الإنترنت، بضرورة توخي الحذر في هذه الظروف، مُذكّرة إياهم بأن المتخصّصين في جرائم الإنترنت، يترصدون بهم الدوائر. ولفتت هذه الشركات إلى أن كثافة الاستعمال تزيد من نسبة الاستخدام غير المتحوّط لمواقع الشبكات الاجتماعية، ما يترك الأبواب مشرّعة أمام أرباب الجريمة الإلكترونية. وأوصت الجمهور بالتفكير مراراً في المعلومات التي يتركونها على صفحاتهم الرقمية، وأن يتحوّطوا عند تحديث معلوماتهم أو إضافة صورهم أو تصفُّح تعليقات أصدقائهم.

وذكّرت شركات مثل «سيمانتك» Semantic و»نورتون» Norton، جمهور الشبكات الاجتماعية على الإنترنت، بضرورة توخي الحذر في هذه الظروف، مُذكّرة إياهم بأن المتخصّصين في جرائم الإنترنت، يترصدون بهم الدوائر. ولفتت هذه الشركات إلى أن كثافة الاستعمال تزيد من نسبة الاستخدام غير المتحوّط لمواقع الشبكات الاجتماعية، ما يترك الأبواب مشرّعة أمام أرباب الجريمة الإلكترونية. وأوصت الجمهور بالتفكير مراراً في المعلومات التي يتركونها على صفحاتهم الرقمية، وأن يتحوّطوا عند تحديث معلوماتهم أو إضافة صورهم أو تصفُّح تعليقات أصدقائهم.

وفي دراسة موسَّعة نشرت نتائجها أخيراً، أوضح باحثون في شركة «نورتن» المتخصصة ببرامج مقاومة الفيروسات الإلكترونية والهجمات الرقمية، أن سرقة الهوية عبر الشبكات الرقمية للتواصل الاجتماعية باتت إحدى أهم خمسة تهديدات تواجه المستخدمين في منطقة الشرق الأوسط في 2011. ويزيد الطين بلّة أن مواقع الشبكات الاجتماعية باتت تستخدم أيضاً من قِبَل شركات متنوّعة، كوسيلة لتعزيز حضورها، ورفع حصتها السوقية، وزيادة استقطاب الزبائن المحتملين.

نصائح لجمهور «فايسبوك»

في ما يأتي مجموعة من النصائح المُحدّدة عن كيفية التصرّف أثناء استعمال مواقع الشبكات الاجتماعية على الإنترنت.

> كن حذراً من الرسائل غير المعتادة أو الطلبات غير المألوفة التي تصلك من أصدقائك عبر مواقع التواصل الاجتماعي. وتذكَّر أن الوصلات المندسَّة التي تقود إلى مواقع زائفة باتت إحدى أهم الوسائل التي يعوّل عليها مجرمو الإنترنت لإيهام ضحاياهم والإيقاع بهم. وتذكَّر أيضاً أن كثيراً من الوصلات التي تدعي أنها توصلك إلى أفلام فيديو، وعلى غرارها الطلبات التي تصلك لإرسال أموال، قد تكون احتيالية مخادعة، مع التأكيد أن مجرد زيارة المواقع المخادعة والموبوءة، حتى من دون النقر على أيٍّ من موادها، قد تصيب الحواسيب بأضرار بالغة عبر عمليات التنزيل الخفية، التي باتت الوسيلة الأكثر شيوعاً لنشر البرمجيات الخبيثة.

> فكّر ملياً قبل الكشف عن موقعك جغرافياً من خلال مواقع التواصل الاجتماعية، لأن كثيرين قد يتصيَّدون مثل تلك المعلومات لأغراض إجرامية. ومثلاً، قد يذكر أحد الأشخاص تفاصيل إجازته السنوية ورحلته إلى وجهة سياحية ما. وقد تجعل تلك المعلومات الحسّاسة منزله عرضة للسرقة أثناء غيابه. وفي هذا الصدد، الأرجح أن كثيرين ممن يعتمدون على الخليويات الذكيّة للاتصال بالإنترنت، لا يعرفون التهديدات الجدّية التي تحيق بهم في حال استخدام مواقع التواصل الاجتماعية، من دون أخذ الحيطة اللازمة.

> مطلقو الرسائل الإلكترونية المتطفّلة «سبام» Spam يبدّلون استراتيجياتهم باستمرار. وباتت مواقع التواصل الاجتماعي هدفاً أول لكثيرين منهم، إذ يقوم مستخدمون مندسّون باختلاق فعاليات أو أحداث تسهّل عليهم بعدئذ شن هجمة من الرسائل المتطفّلة.

> مع التذكير بأن درهم وقاية خيرٌ من قنطار علاج، يتعيَّن على مستخدمي مواقع التواصل الاجتماعي أن يولوا انتباهاً مستمراً لسلامتهم وأمن معلوماتهم. وتحض «نورتن» هؤلاء على اختيار كلمة سرّ قوية تضمن عدم اختراق حساباتهم على مواقع التواصل الاجتماعي. ويستحسن أن تتضمّن كلمة السر المستخدمة حروفاً وأرقاماً، وربما رموزاً، لضمان استغلاقها على غير صاحبها. وإضافة إلى ذلك، تنشر غالبية مواقع التواصل الاجتماعي الخطوط التوجيهية التي تحكم الخصوصية. وعلى رغم أن كثيرين يرون أنها طويلة ومملّة، تنصح «نورتن» الجمهور بتصفّحها لمعرفة الأطراف التي يحقّ لها معرفة معلوماتهم الشخصية.

ومع تزايد شبكات الجريمة الإلكترونية، صارت بعض الهجمات الإجرامية معقدة إلى حدّ استعصائها على المتابعة، ما يتطلّب خبراء متخصصين لرصدها، إضافة إلى ضرورة صنع حلول أمنية شاملة لحماية الجمهور من تلك التهديدات. وفي هذا الصدد، من المفيد التذكير بأهمية الاستفادة من التحديث التلقائي المستمر لبرامج مكافحة الفيروسات الإلكترونية والهجمات الرقمية.

ومن الأدوات المجانية التي يمكن استخدامها في هذا المجال، يبرز برنامج «نورتون سايف ويب فور فايسبوك» Norton Safe Web for Facebook المخصص لحماية جمهور موقع «فايسبوك».

المصدر: الحياة

إضافة تعليق جديد